Call us in Seattle

+1 (800) 871-6550

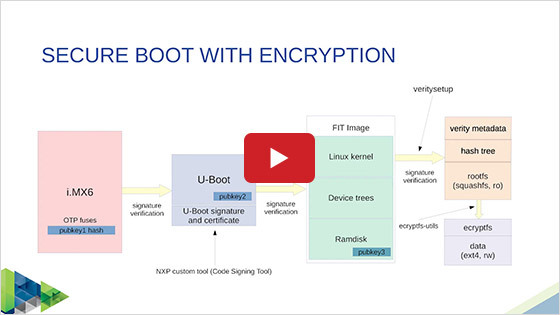

安全是每个互联设备的关键功能。但是现实的问题是:你想要保护什么?你是想要保护知识产权?还是你设备的完整性?你想要在复位设备后保护数据吗?以及传输过程中的数据又该如何?诸如此类问题通过一个合适的威胁建模流程来回答,从而这些潜在的威胁可以被识别和消除。

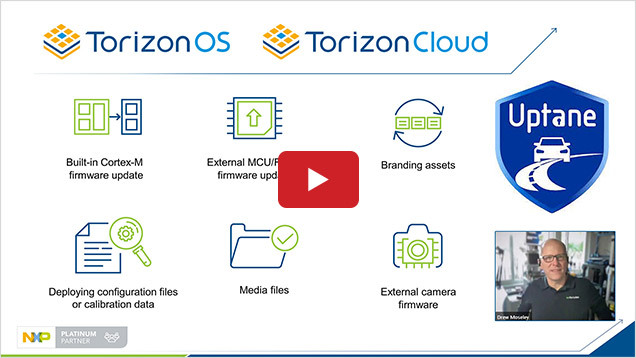

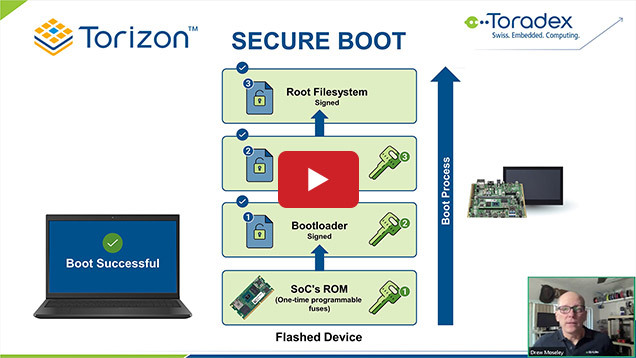

在本次网络研讨会议中,我们将讨论一个用于鉴别嵌入式 Linux 系统安全需求的威胁建模例子,介绍诸多实施安全功能的工具和技术,包括可靠、验证的启动、数据完整性和加密、TPM、秘钥管理、安全固件更新和打补丁、安全编程、沙箱和容器、TEE、强制访问控制(SELinux、AppArmor 等)、认证、端口扫描等!

主要内容